2016-2022 All Rights Reserved.平安财经网.复制必究 联系QQ 备案号:

本站除标明“本站原创”外所有信息均转载自互联网 版权归原作者所有。

邮箱:toplearningteam#gmail.com (请将#换成@)

大多数Web浏览器都带有内置的密码管理器,这是一种用于将登录数据保存到数据库中并使用数据库中的信息自动填写表单和/或登录站点的基本工具。

需要更多功能的用户依赖于第三方密码管理器,例如LastPass,KeePass或Dashlane。这些密码管理器添加了功能,并且可以作为浏览器扩展或桌面程序安装。

研究由普林斯顿大学的信息技术中心政策建议,新发现的网络跟踪器利用密码管理器来跟踪用户。

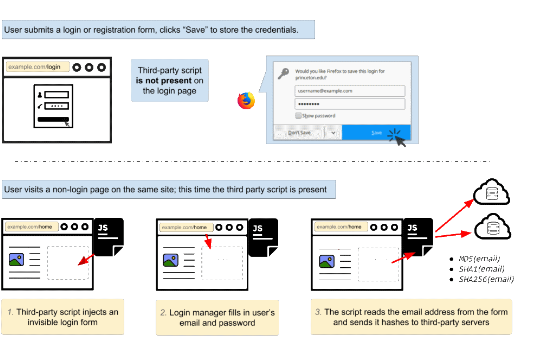

跟踪脚本利用了密码管理器的弱点。研究人员表示,将发生以下情况:

用户访问网站,注册帐户,然后将数据保存在密码管理器中。

跟踪脚本在第三方站点上运行。当用户访问该站点时,登录表单将不可见地注入该站点。

如果在密码管理器中找到匹配的站点,则浏览器的密码管理器将填写数据。

该脚本检测用户名,对其进行哈希处理,然后将其发送给第三方服务器以跟踪用户。

下图显示了工作流程。

密码管理器Web跟踪器利用

研究人员分析了两种不同的脚本,这些脚本旨在利用密码管理器来获取有关用户的可识别信息。这两个脚本AdThink和OnAudience在网页中注入了不可见的登录表单,以检索由浏览器的密码管理器返回的用户名数据。

该脚本计算哈希并将这些哈希发送到第三方服务器。哈希用于在不使用Cookie或其他形式的用户跟踪的情况下跨站点跟踪用户。

用户跟踪是在线广告的圣地之一。公司使用这些数据来创建用户个人资料,这些个人资料可以基于多种因素来记录用户的兴趣,例如,基于访问的网站(体育,娱乐,政治,科学)或用户连接互联网的位置。

研究人员分析的脚本着重于用户名。但是,其他脚本也无法阻止提取密码数据,而恶意脚本过去已经尝试过这种操作。

研究人员对50,000个网站进行了分析,结果发现在任何网站上都没有密码泄露的痕迹。但是,他们确实在前100万个Alexa网站中的1100个中找到了跟踪脚本。

2016-2022 All Rights Reserved.平安财经网.复制必究 联系QQ 备案号:

本站除标明“本站原创”外所有信息均转载自互联网 版权归原作者所有。

邮箱:toplearningteam#gmail.com (请将#换成@)